Introduction à Amazon Inspector

Posté le 3 septembre 2025 • 7 min de lecture • 1 455 motsUn survol clair et pratique d’Amazon Inspector, le service AWS d’évaluation des vulnérabilités sur EC2, ECR et Lambda.

I. Aperçu d’Amazon Inspector

Amazon Inspector est un service de gestion automatisée des vulnérabilités sur AWS qui découvre automatiquement les workloads tels que les instances EC2, les images de conteneurs dans ECR, ainsi que les fonctions Lambda, puis scanne en continu les vulnérabilités logicielles et les expositions réseau inattendues.

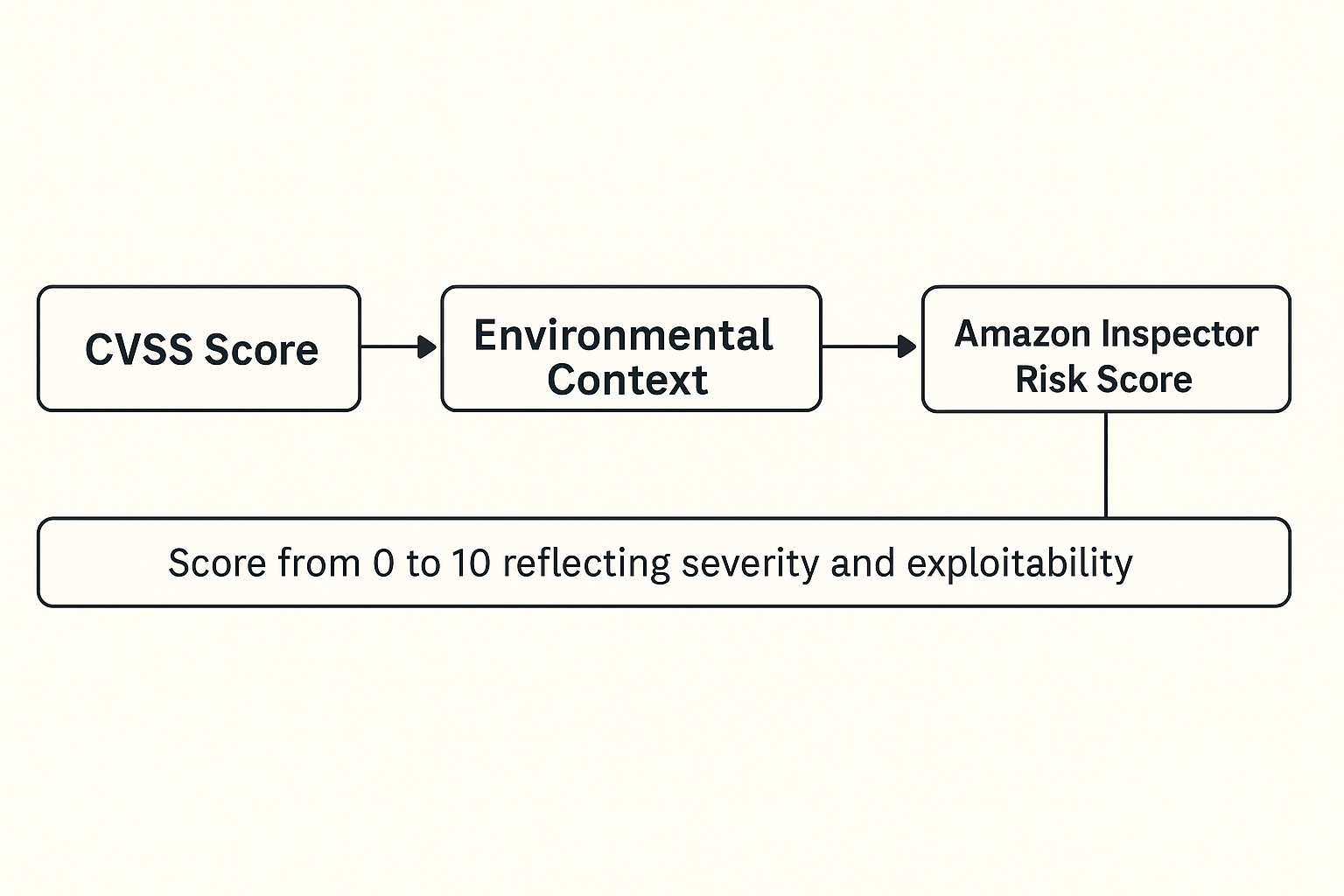

Il génère des findings exploités pour prioriser les correctifs selon un score de risque contextualisé, qui adapte le score CVSS selon l’environnement (ex. : absence d’ouverture réseau).

II. Fonctionnalités clés

1. Découverte et scan continu

Amazon Inspector détecte automatiquement les ressources éligibles dès leur création ou modification de package, de configuration ou publication d’un nouveau CVE.

Il offre des scans à faible impact sur la performance, contrairement aux outils traditionnels.

2. Score de risque personnalisé

Le score de risque Amazon Inspector ajuste le score base de la NVD selon l’environnement d’exécution. Il aide à prioriser les vulnérabilités exploitables plutôt que celles peu accessibles.

3. Gestion multi‑comptes AWS Organizations

Grâce à l’intégration avec AWS Organizations, vous pouvez désigner un compte administrateur délégué pour activer et superviser les scans dans tous vos comptes membres. Il agrège les résultats et gère les réglages et suppression de findings.

4. Intégration avec EventBridge et Security Hub

Les findings sont publiés sur Amazon EventBridge, permettant de déclencher des workflows (SNS, Lambda, etc.). Si AWS Security Hub est activé, les findings y sont également publiés pour une supervision centralisée.

III. Calculer le score de risque Amazon Inspector: une étape clé

Le score de risque Amazon Inspector est une évaluation de priorité contextualisée qui améliore le score CVSS traditionnel en y ajoutant des éléments propres à l’environnement AWS.

A. Base : le score CVSS officiel

Amazon Inspector commence par s’appuyer sur le Common Vulnerability Scoring System (CVSS), généralement fourni par la base de données publique NVD (National Vulnerability Database). Ce score est compris entre 0.0 et 10.0, et mesure la sévérité de la vulnérabilité selon :

- l’impact potentiel (confidentialité, intégrité, disponibilité),

- la complexité de l’exploitation,

- le type d’accès requis (local, réseau, etc.).

Mais ce score ne tient pas compte du contexte réel de la ressource concernée.

B. Enrichissement par le contexte AWS

C’est là qu’Amazon Inspector se démarque. Il enrichit le score CVSS avec des informations spécifiques à l’environnement AWS de la ressource affectée, comme :

| Élément analysé | Effet typique sur le score |

|---|---|

| Exposition réseau | Ports ouverts, accessibilité publique via Security Group ou ACL → score augmenté. |

| Présence de processus vulnérable | Le package est installé, mais non exécuté → score abaissé. |

| Type de ressource | Une vulnérabilité sur Lambda ou EC2 a une criticité différente selon les permissions. |

| Permissions IAM associées | Rôles sensibles (S3, Secrets Manager, etc.) → score augmenté. |

| Exploit connu | Exploits publics ou vecteur d’attaque direct → score renforcé. |

C. Calcul du score de risque Inspector

Le score final n’est pas juste un score CVSS brut, mais une note dynamique entre 0 et 10, générée pour chaque finding.

Il est accompagné d’un niveau de criticité :

INFORMATIONAL(score = 0)LOW(score > 0 à < 4)MEDIUM(score ≥ 4 à < 7)HIGH(score ≥ 7 à < 9)CRITICAL(score ≥ 9 à 10)

Ce score reflète à la fois la sévérité intrinsèque de la vulnérabilité et son exploitabilité réelle dans votre environnement.

D. Exemple concret

Imaginons une instance EC2 contenant une librairie vulnérable avec un score CVSS de 9.8 :

- Cas 1 : l’instance est dans un subnet privé, sans port ouvert → score ajusté à 6.2 (risque réel limité).

- Cas 2 : l’instance est exposée publiquement avec la librairie activement utilisée → score maintenu à 9.8 ou augmenté.

IV. Cas d’usage et comparatif avec d’autres outils

Exemples de cas d’usage

- Automatisation des correctifs : Uber attribut à Inspector une réduction significative du mean time to remediate en activant la détection instantanée de correctifs via SSM, rescan automatique et centralisation.

- Couverture multi‑comptes dans des organisations comme Volkswagen Financial Services ou Canva : découverte automatique des workloads dans chaque compte membre, onboarding transparent via AWS Organizations.

Tableau comparatif simplifié

| Critère | Amazon Inspector | GuardDuty | Inspector Classic (legacy) |

|---|---|---|---|

| Types de ressources scannées | EC2, ECR, Lambda | Trafic API, logs AWS | EC2 uniquement |

| Type de détection | Vulnérabilités logicielles & réseau | Activités suspectes & menaces en temps réel | Audit périodique, agent dédié |

| Intégration SSM/Organizations | ✔ SSM / AWS Organizations | ✘ | Limité à un compte |

| Score contextualisé | ✔ Score CVSS ajusté selon environnement | — | Score brut |

| Déploiement | Agent via SSM ou agentless | Aucun agent, activation rapide | Agent dédié, plus lourd |

V. Comment ça marche en pratique

- Activation du service : depuis la console ou AWS CLI/SDK, activez Inspector dans chaque région ou via AWS Organizations pour tous les comptes.

- Configuration du scan : vous pouvez choisir agentless ou agent via SSM, configurer les règles d’évaluation, fréquence, suppression de findings. Il existe aussi la fonctionnalité Code Security pour scanner le source code, les dépendances et IaC.

- Scans et findings : vos workloads sont scannés continuellement. Lorsqu’un nouveau package ou CVE impacte une ressource, un finding est généré avec informations de vulnérabilité et recommandations de correctifs.

- Traitement automatisé : les findings peuvent déclencher des règles via EventBridge, suppression automatique une fois remédié, rapports CSV/JSON, export SBOM centralisé.

VI. Avantages et limites

✅ Avantages

- Scan continu en quasi‑temps réel, avec faible impact sur les ressources.

- Score de risque intelligent pour prioriser efficacement les réparations.

- Intégration native avec AWS Organizations, EventBridge, Security Hub.

- Support multi‑ressources (EC2, conteneurs, fonctions Lambda, code).

- Compatibilité avec standards de conformité comme NIST CSF ou PCI DSS.

⚠️ Limites

- Coût : enviro 1,2 USD par instance par mois. Ne permet pas l’activation partielle (tous les workloads ou rien).

- Dépendance à Amazon SSM Inventory : certaines méthodes d’installation de paquets peuvent manquer des données.

- Pour des environnements très volumineux (10k+ instances), gestion des données et des findings peut devenir complexe.

VII. Pour les DevOps venant de Google Cloud Platform (GCP)

Pour les DevOps habitués à Google Cloud Platform, Amazon Inspector peut être vu comme un service combinant les capacités de Container Scanning dans Artifact Registry, de Security Command Center et des outils de Cloud Security Scanner. Mais sa logique repose entièrement sur les fondations AWS : AWS Systems Manager (SSM), Amazon EventBridge, Security Hub et AWS Organizations.

Sur GCP, les analyses de sécurité sont souvent déclenchées lors des étapes CI/CD ou à l’importation d’une image dans Artifact Registry. En comparaison, Amazon Inspector effectue des scans en continu sur :

- les instances EC2 (via SSM),

- les images de conteneurs ECR,

- et les fonctions Lambda,

même après leur déploiement, sans action manuelle.

Il surveille en temps réel les changements de packages, les nouveaux CVE publiés ou les modifications de configuration réseau.

Autre différence clé : Inspector introduit un score de risque contextualisé, qui ajuste dynamiquement le score CVSS en tenant compte de l’exposition réelle (ports ouverts, rôle IAM associé, niveau d’accessibilité réseau, etc.). À l’inverse, les outils GCP attribuent généralement un score CVSS brut sans prendre en compte le contexte d’exécution réel.

A. Exemple de scénario automatisé

Grâce à EventBridge, vous pouvez configurer un flux automatisé :

- Un finding critique est détecté sur une instance EC2 ;

- EventBridge déclenche une fonction Lambda ;

- Celle-ci applique un tag automatique “quarantine:true” ou isole l’instance via un Security Group restrictif ;

- Le tout est centralisé dans AWS Security Hub pour un suivi unifié.

Ce type d’orchestration native est plus fluide qu’avec les outils équivalents sur GCP, qui nécessitent souvent des scripts personnalisés ou l’intégration de tiers.

B. Multi-comptes : AWS Organizations vs. projets GCP

Dans GCP, la hiérarchie des folders et projets permet une gestion modulaire, mais nécessite une configuration IAM fine et parfois redondante. Amazon Inspector, via AWS Organizations, permet de désigner un compte administrateur délégué qui supervise tous les comptes enfants. Ce compte unique gère :

- l’activation centralisée d’Inspector,

- la visualisation consolidée des findings,

- la configuration des règles EventBridge.

Cela offre une gouvernance plus simple et centralisée, particulièrement utile dans les architectures à grande échelle.

C. IAM : granularité plus fine sur AWS

Enfin, il faut noter que la gestion des permissions IAM diffère : AWS permet une délégation plus granulaire par ressource, avec des politiques conditionnelles (tags, IP, time-of-day, etc.). Cela permet un contrôle de sécurité plus fin et dynamique, particulièrement utile dans les environnements multi‑équipes.

VIII. Conclusion

Amazon Inspector est un outil robuste et professionnel pour gérer les vulnérabilités logicielles sur AWS, avec des bénéfices clairs en automatisation, priorisation intelligente, intégration AWS complète et support multi‑compte. Il convient particulièrement aux équipes DevOps / sécurité et industries réglementées.