Amazon Macie : une solution complète de sécurité et de confidentialité des données

Posté le 10 septembre 2025 • 10 min de lecture • 2 048 motsDécouvrez comment Amazon Macie permet aux équipes techniques de détecter, classifier et protéger les données sensibles dans Amazon S3.

I. Présentation d’Amazon Macie

Amazon Macie est un service de sécurité des données entièrement géré par AWS, qui utilise le machine learning et le pattern matching pour découvrir, classifier et protéger les données sensibles stockées dans Amazon S3. Il fournit une visibilité des risques, génère des findings en cas de problèmes de sécurité ou de confidentialité, et automatise les actions de protection. Le service inclut une période d’essai gratuite de 30 jours pour l’évaluation automatisée des buckets S3 et l’analyse de données.

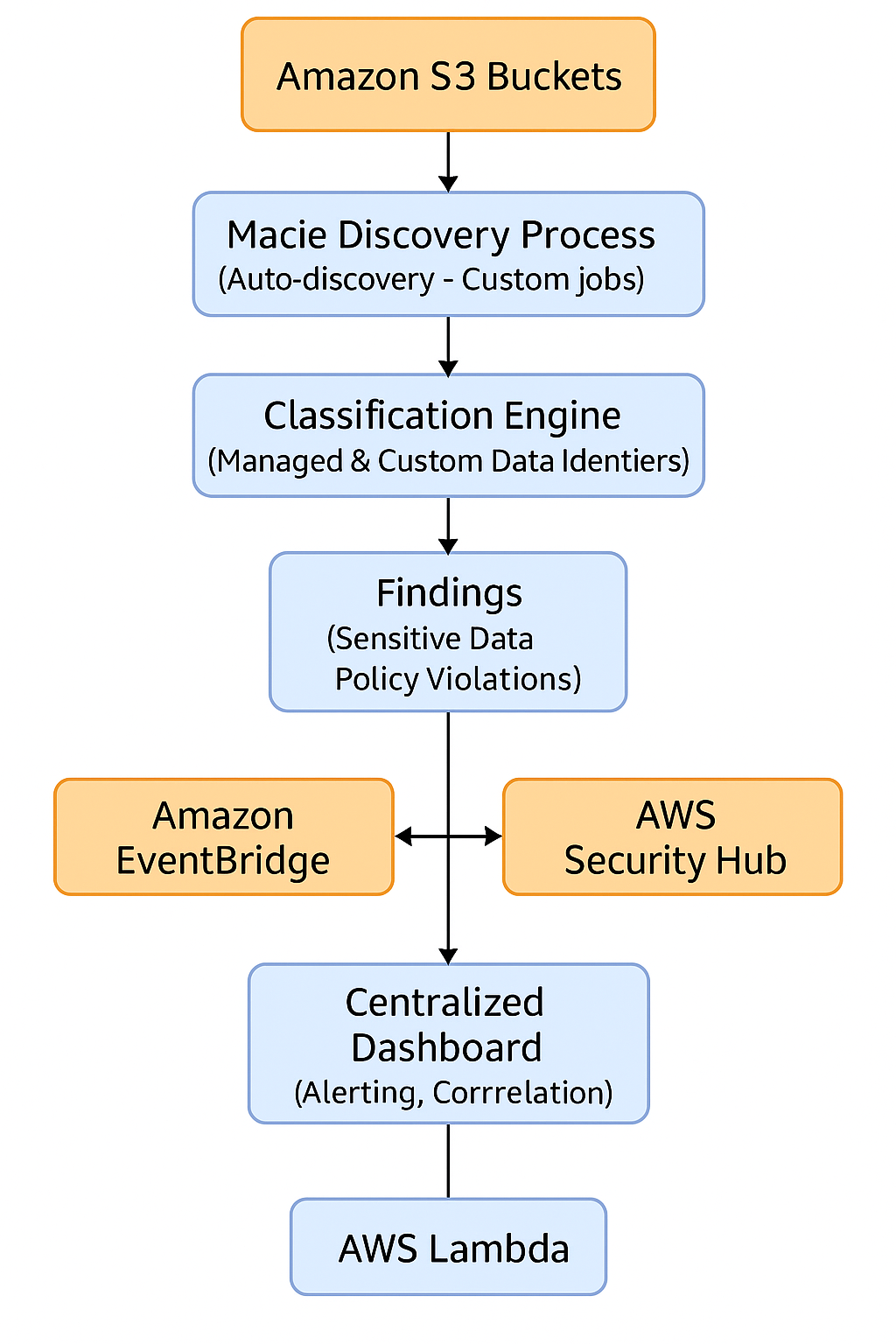

II. Fonctionnement et classification des données

Découverte automatisée

Macie maintient un inventaire des buckets S3 de type général-purpose et évalue quotidiennement leur configuration de sécurité et d’accessibilité. Il sélectionne un échantillonnage représentatif d’objets à analyser selon des critères comme le nom de bucket, l’extension, la date de modification, et priorise les objets non encore analysés ou récemment modifiés.

Jobs de découverte ciblée

Vous pouvez lancer des jobs de découverte de données sensibles, qu’ils soient ponctuels ou récurrents (quotidien, hebdo, mensuel), avec portée paramétrable sur les buckets ou objets ciblés et critères custom ou gérés.

Identificateurs de données et allow lists

- Managed data identifiers : un ensemble de plus de 100 types de données sensibles (PII, PHI, informations financières, clés secrètes AWS…) que Macie reconnaît automatiquement.

- Custom data identifiers : basés sur des expressions régulières, permettent de détecter des données propriétaires ou spécifiques à votre entreprise.

- Allow lists : listes de motifs ou textes à ignorer, pour réduire les faux positifs liés à des données publiques ou de test.

Sensitivity score

Macie calcule pour chaque bucket un score de sensibilité basé sur le volume de données sensibles détectées et le volume total analysé, auquel il associe une étiquette qualitative (Sensitive, Not sensitive, Not yet analyzed). Ce score évolue automatiquement selon les détections, suppressions ou modifications d’objets.

III. Un point sur les types de données sensibles détectés par Amazon Macie

Amazon Macie s’appuie sur plus de 100 Managed Data Identifiers, qui lui permettent de détecter automatiquement des types variés de données sensibles stockées dans Amazon S3. Ces identifiants sont classés en plusieurs grandes catégories :

A. Données personnelles identifiables (PII — Personally Identifiable Information)

Ce sont des données permettant d’identifier directement ou indirectement une personne :

- Nom complet

- Adresse e-mail

- Numéro de téléphone

- Adresse postale

- Date de naissance

- Numéro de sécurité sociale (SSN — USA)

- Numéro de permis de conduire

- Numéro de passeport

- Numéro de carte d’identité nationale

B. Données de santé protégées (PHI — Protected Health Information)

Données sensibles dans un contexte médical ou assurantiel, souvent soumises à la réglementation HIPAA :

- Numéro de dossier médical

- Numéro d’assurance santé

- Informations de diagnostic ou de traitement

- Données de facturation médicale

- Informations de prestataires de soins

C. Données financières et de paiement

Utiles pour la conformité PCI-DSS (Payment Card Industry Data Security Standard) :

- Numéro de carte bancaire (PAN)

- Code CVV

- IBAN

- Numéro de compte bancaire

- Numéro de chèque

- Numéro d’identification fiscale (TIN)

D. Identifiants AWS et données techniques

Macie peut détecter des informations d’identification sensibles :

- Clé d’accès AWS (Access Key ID / Secret Access Key)

- Jetons d’authentification temporaires

- Clés privées SSH

- Clés API connues (Google, Stripe, Slack, etc.)

- Jetons JWT

- URLs contenant des secrets

E. Données internationales

Macie prend en charge la détection de plusieurs identifiants nationaux dans différents pays :

| Pays | Identifiants reconnus |

|---|---|

| France | Numéro de sécurité sociale (NIR), IBAN |

| Canada | NAS, permis de conduire |

| Royaume-Uni | NINO, numéro de passeport |

| Allemagne | Steuer-ID, IBAN |

| Japon | My Number |

| Brésil | CPF, CNPJ |

F. Autres types de données détectables

- Adresses IP (IPv4 / IPv6)

- Coordonnées GPS

- Plaques d’immatriculation (dans certains formats)

- Chaînes structurées spécifiques à votre entreprise (via Custom Data Identifiers)

Astuce : il est possible d’ajouter des Custom Data Identifiers pour adapter les détections à des formats internes, comme des numéros client, des identifiants projet ou des conventions métiers spécifiques.

G. Référence officielle

🔗 Liste complète des Managed Data Identifiers – Documentation AWS

IV. Analyse des findings et intégration au SI de sécurité

Findings : type et détails

Deux types de résultats :

- Policy findings : gestion de la sécurité des buckets (non chiffré, public, partage inter‑compte) .

- Sensitive data findings : détails sur les données sensibles détectées (type, nombre d’occurrences, bucket, objet) avec un niveau de sévérité priorisé pour aider à la triage rapide.

Chaque finding est enrichi d’informations pratiques : tags, statut de chiffrement, accessibilité, détails d’occurrence, et durée de rétention de 30 jours en console ou via API.

Intégrations AWS

- EventBridge : diffuse les findings en temps réel vers Lambda, SNS ou d’autres systèmes pour déclencher des workflows de remédiation automatique.

- AWS Security Hub : centralise les findings Macie et les corrèle avec d’autres signaux de sécurité pour une vue unifiée et des actions coordonnées.

Accès programmatique

Toutes les fonctionnalités sont accessibles via console, API REST, AWS CLI, SDKs (Python, Java, Go, .NET…); utile pour automatiser la configuration, l’analyse et l’intégration à vos workflows d’infrastructure as code.

V. Sécurité, gouvernance multi‑compte et bonnes pratiques

Protection des données Macie

Les données stockées par Macie (findings, jobs, custom identifiers…) sont chiffrées au repos via AWS KMS (clé gérée par AWS), et les communications inter‑services utilisent PrivateLink/VPC endpoint pour éviter le transit sur Internet.

Gestion multi‑comptes / AWS Organizations

Macie peut être activé pour une organisation AWS complète, permettant à un compte administrateur Macie de superviser les buckets des comptes membres, d’unifier les paramètres de découverte et de traiter les résultats centralisés. Il faut s’assurer que la rôle service-linked IAM dispose des droits KMS nécessaires pour analyser les objets chiffrés.

Bonnes pratiques recommandées

| Recommandation | Description |

|---|---|

| Exclure certains buckets | Exclure les buckets de logs ou test pour éviter les faux positifs ou charges inutiles dans les découvertes automatiques |

| Raffiner les détecteurs | Combiner les identificateurs gérés et custom, et affiner avec des allow lists pour réduire les alertes superflues |

| Automatiser la réponse aux findings | Utiliser EventBridge + Lambda ou Security Hub pour remédiation automatique comme retrait de permissions publiques ou chiffrement |

VI. Cas d’usage typiques

1. Conformité réglementaire (GDPR, HIPAA, PCI‑DSS)

Identifier automatiquement les données PII / PHI / financières, surveiller leur exposition potentielle et maintenir une traçabilité fiable pour régulateurs.

2. Migration de données

Avant ou pendant une migration vers S3, exécuter un job ciblé pour détecter si des données sensibles sont transférées, puis appliquer des contrôles tels que le chiffrement ou l’accès restreint.

3. Surveillance continue post‑production

Détection automatique d’un bucket devenu public ou d’un objet sensible récemment ajouté, avec alertes intégrées et workflow de remédiation rapide via EventBridge ou Security Hub.

VII. Amazon Inspector vs Amazon Macie : deux approches complémentaires de la sécurité AWS

Amazon Inspector et Amazon Macie sont deux services AWS dédiés à la sécurité, mais aux objectifs très différents. Inspector s’oriente vers la sécurité de l’infrastructure tandis que Macie cible la protection des données sensibles. Voici un tableau comparatif pour clarifier leurs rôles respectifs :

| Critère | Amazon Inspector | Amazon Macie |

|---|---|---|

| Objectif principal | Détection de vulnérabilités dans les ressources (EC2, Lambda, containers) | Découverte et protection des données sensibles dans Amazon S3 |

| Type de menace | Vulnérabilités système, packages obsolètes, mauvaises configurations réseau | Exposition accidentelle de données sensibles (PII, PHI, secrets…) |

| Sources analysées | EC2, Lambda, ECR (containers) | Buckets et objets Amazon S3 |

| Méthodologie | Analyse continue avec scoring basé sur CVE et contexte d’exposition | Analyse ponctuelle ou automatique avec ML/pattern matching |

| Score de risque | ✅ Oui (CVSS enrichi) | ✅ Oui (score de sensibilité par bucket S3) |

| Détection automatisée | Continue et sans intervention | Auto-discovery + jobs personnalisés |

| Cas d’usage typiques | Maintien de la posture de sécurité des workloads | Surveillance de la conformité et prévention de fuite de données |

| Intégration avec Security Hub | ✅ Oui | ✅ Oui |

| Facturation | Par ressource analysée | Par Go de données scannées et bucket évalué |

En résumé, Amazon Inspector protège le contenant, en assurant la sécurité de vos systèmes et workloads, tandis que Amazon Macie protège le contenu, en surveillant l’exposition des données sensibles. Utilisés ensemble, ils offrent une couverture de sécurité complémentaire idéale pour toute architecture AWS soucieuse de sa conformité et de la protection de ses actifs critiques.

VIII. Guide d’utilisation : gestion des Managed Data Identifiers dans la console Amazon Macie

Ce guide vous explique comment configurer et gérer les identifiants de données sensibles (Managed Data Identifiers) directement depuis la console AWS Macie, pour contrôler les types de données que Macie inspecte automatiquement ou via des jobs personnalisés.

1. Accéder aux paramètres de découverte de données

- Ouvrez la console Amazon Macie dans la région concernée.

- Dans le panneau de navigation latéral, cliquez sur Settings → Automated sensitive data discovery.

2. Gérer les Managed Data Identifiers

Sur la page Automated sensitive data discovery, vous avez deux onglets dans la section suivante :

- Added to default : identifiants que vous avez ajoutés en plus du jeu par défaut.

- Removed from default : identifiants que vous avez explicitement désactivés.

Pour ajouter ou supprimer des identifiants :

- Cliquez sur Edit.

- Sélectionnez ou désélectionnez les checkboxes pour les Managed Data Identifiers à inclure ou exclure.

- Utilisez la barre de recherche ou triez par colonne pour faciliter la sélection.

- Cliquez sur Save.

❗ Note: la sélection par défaut (ALL) inclut automatiquement tous les identifiants gérés, et les nouveaux ajouts d’AWS y sont automatiquement intégrés.

3. Utiliser des Custom Data Identifiers

Les Custom Data Identifiers permettent de détecter des formats internes ou spécifiques via une expression régulière (regex) et des mots-clés. Ils sont créés séparément, puis ajoutés à Macie via les mêmes paramètres. :contentReference[oaicite:4]{index=4}

Pour créer un Custom Data Identifier :

- Dans la console Macie, allez dans Settings → Custom data identifiers → Create.

- Saisissez nom, description, regex, et optionnellement des keywords et ignore words.

- Testez la regex dans la section Evaluate avec un échantillon de texte.

- Choisissez les règles de sévérité (Low / Medium / High) selon le nombre d’occurrences.

- Cliquez sur Submit

Une fois créés, ces identifiants apparaissent dans l’éditeur des paramètres pour être inclus dans la découverte automatisée.

4. Ajouter ou supprimer des Allow Lists

Les allow lists définissent des motifs à ignorer, même s’ils matchent un identifiant géré ou custom — utile pour réduire les faux positifs sur des données publiques ou tests.

Pour gérer des allow lists :

- Dans la même page Automated sensitive data discovery, trouvez la section Allow lists, puis cliquez sur Edit.

- Sélectionnez ou dé-sélectionnez les listes à activer.

- Sauvegardez les modifications.

Vous pouvez tester une regex d’allow list dans la console avec un échantillon de données.

5. Exclusion ou inclusion de buckets spécifiques

Vous pouvez exclure des buckets (logs, tests…) de l’analyse automatique :

- Dans Automated sensitive data discovery, utilisez les options Remove buckets from the exclude list ou Add buckets to the exclusion list.

- Recherchez et sélectionnez les buckets à exclure/inclure, puis sauvegardez.

6. Aperçu du workflow global

| Action | Où la faire ? | Que fait Macie ? |

|---|---|---|

| Ajouter identifiants | Settings → Automated sensitive data discovery → Managed data identifiers → Edit | Macie inclut ces détecteurs pour les analyses futures |

| Créer un identifiant custom | Settings → Custom data identifiers → Create | Identifiant utilisable dans la découverte automatisée ou jobs |

| Gérer allow list | Settings → Automated sensitive data discovery → Allow lists → Edit | Macie ignore les motifs correspondants |

| Exclure un bucket | Settings → Automated sensitive data discovery → Exclusion list | Ce bucket n’est plus scanné automatiquement |

7. Remarques pratiques

- Persistance historique : les modifications n’affectent pas les résultats déjà générés — les findings existants restent visibles.

- Sécurité des données sensibles : pour permettre l’accès aux échantillons de données détectées, configurez un rôle IAM ou utilisez les identifiants utilisateur appropriés avec accès KMS et aux buckets concernés.

- Automatisation recommandée : combinez Macie avec EventBridge, Lambda ou Security Hub pour automatiser la remédiation des findings sensibles détectés.

IX. Conclusion

Amazon Macie est une solution complète de sécurité et de confidentialité des données, spécifiquement conçue pour Amazon S3. Il combine découverte automatisée, classification fine, intégration SI et gestion multi‑compte pour offrir une visibilité approfondie et un pilotage efficace des données sensibles. Son adoption réduit les risques liés à l’exposition des données et facilite les obligations de conformité.

🔗 Ressource utile

- AWS Documentation officielle : What is Amazon Macie? – Features – Getting started – Security

- Liste complète des Managed Data Identifiers – Documentation AWS